Computación Confidencial y La Nube Pública

Introducciónal cifrado de datos

Para proteger los datos almacenados en lanube, habitualmente utilizamos uno de los siguientes métodos:

· Cifrado en tránsito– Los datos transferidos mediante la Internet publica pueden ser cifradosutilizando el protocolo TLS. Este método impide que participantes no deseadosaccedan a la conversación.

· Cifrado enreposo – Los datos almacenados en reposo, como Bases de Datos, almacenamientode objetos, entre otros, pueden ser cifrados usando cifrado simétrico lo quesignifica que se utiliza la misma llave para cifrar y descifrar los datos. Paraeste cifrado habitualmente se utiliza el algoritmo AES256.

Cuando deseamos acceder a datos cifrados,necesitamos descifrar los datos en la memoria de la computadora para acceder,leer y actualizar los datos.

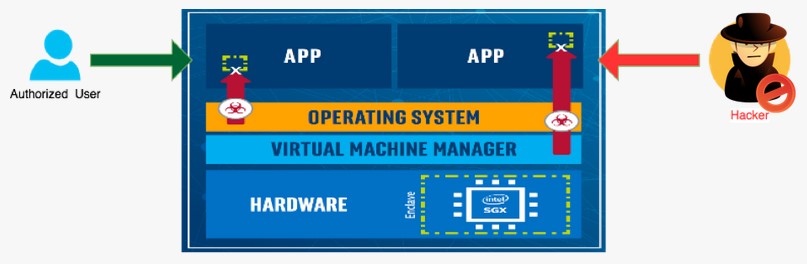

Aquí es cuando la Informática confidencialhace su entrada – intentando proteger la brecha entre los datos en reposo y losdatos en tránsito.

La computación confidencial utiliza hardwarepara aislar datos. Los datos se cifran en uso ejecutándolos en un entorno de ejecuciónconfiable (TEE).

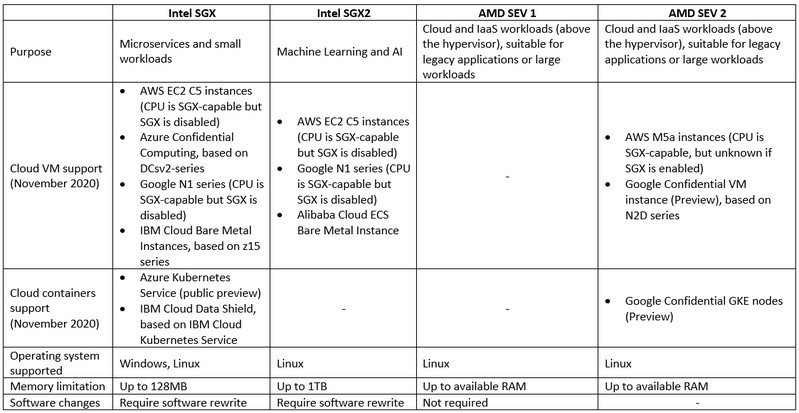

A partir de noviembre de 2020, la informáticaconfidencial es soportada por Intel SoftwareGuard Extensions (SGX) y AMD Secure Encrypted Virtualization (SEV), basada en procesadores AMD EPYC.

Comparación de las opciones disponibles

Arquitecturade referencia

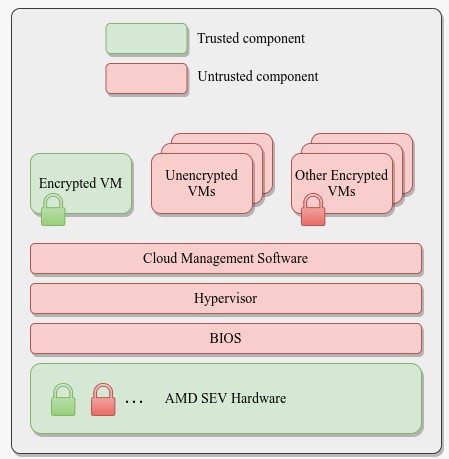

Arquitectura AMD SEV:

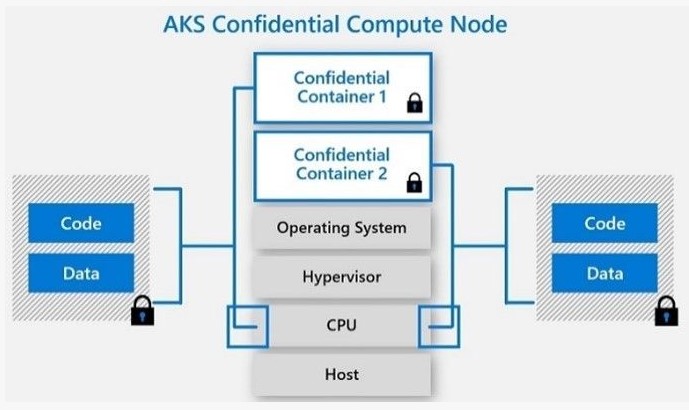

Computación confidencial de Azure KubernetesService (AKS):

Protección de datos en uso en la Nube de IBMcon Intel SGX:

Referencias

· Confidential Computing: Hardware-Based Trusted Execution for Applications and Data

· Google Cloud Confidential VMs vs Azure Confidential Computing

https://msandbu.org/google-cloud-confidential-vms-vs-azure-confidential-computing/

· A Comparison Study of Intel SGX and AMD Memory Encryption Technology

https://caslab.csl.yale.edu/workshops/hasp2018/HASP18_a9-mofrad_slides.pdf

· SGX-hardware listhttps://github.com/ayeks/SGX-hardware

· Performance Analysis of Scientific Computing Workloads on Trusted Execution Environments

https://arxiv.org/pdf/2010.13216.pdf

· Helping Secure the Cloud with AMD EPYC Secure Encrypted Virtualization

https://developer.amd.com/wp-content/resources/HelpingSecuretheCloudwithAMDEPYCSEV.pdf

· Azure confidential computing

https://azure.microsoft.com/en-us/solutions/confidential-compute/

· Azure and Intel commit to delivering next generation confidential computing

· DCsv2-series VM now generally available from Azure confidential computing

· Confidential computing nodes on Azure Kubernetes Service (public preview)

https://docs.microsoft.com/en-us/azure/confidential-computing/confidential-nodes-aks-overview

· Expanding Google Cloud’s Confidential Computing portfolio

· A deeper dive into Confidential GKE Nodes—now available in preview

https://cloud.google.com/blog/products/identity-security/confidential-gke-nodes-now-available

· Using HashiCorp Vault with Google Confidential Computing

https://www.hashicorp.com/blog/using-hashicorp-vault-with-google-confidential-computing

· Confidential Computing is cool!

https://medium.com/google-cloud/confidential-computing-is-cool-1d715cf47683

· Data-in-use protection on IBM Cloud using Intel SGX

https://www.ibm.com/cloud/blog/data-use-protection-ibm-cloud-using-intel-sgx

· Why IBM believes Confidential Computing is the future of cloud security

· Alibaba Cloud Released Industry’s First Trusted and Virtualized Instance with Support for SGX 2.0 and TPM

Traducido por : Junior Gamez www.spainclouds.com/authors/junior-gamez